网站被恶意劫持了怎么办

999+|...条评论

网站被恶意劫持了怎么办?网站被劫持问题经常出现在运营商数据传输的过程中,其中包括HTTP劫持、DNS劫持、运营商直接重置。下面小编给大家详细介绍一下。

HTTP劫持

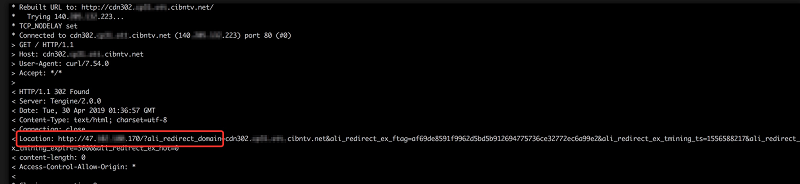

HTTP劫持主要是应用层的劫持,其中302劫持和内容篡改都会产生,主要的现象比较明显。如果是302,那么可以明显看到返回结果出现302到非阿里云的服务节点,可以通过配置为HTTPS协议,使用HTTPS访问规避该问题。如还是无法解决,可通过提交工单,联系阿里云技术支持。

以上就是关于“网站被恶意劫持了怎么办”的相关介绍,如果亲们还有什么不清楚的问题,可以直接咨询我们的在线客服!筋斗云期待与您合作!

HTTP劫持

HTTP劫持主要是应用层的劫持,其中302劫持和内容篡改都会产生,主要的现象比较明显。如果是302,那么可以明显看到返回结果出现302到非阿里云的服务节点,可以通过配置为HTTPS协议,使用HTTPS访问规避该问题。如还是无法解决,可通过提交工单,联系阿里云技术支持。

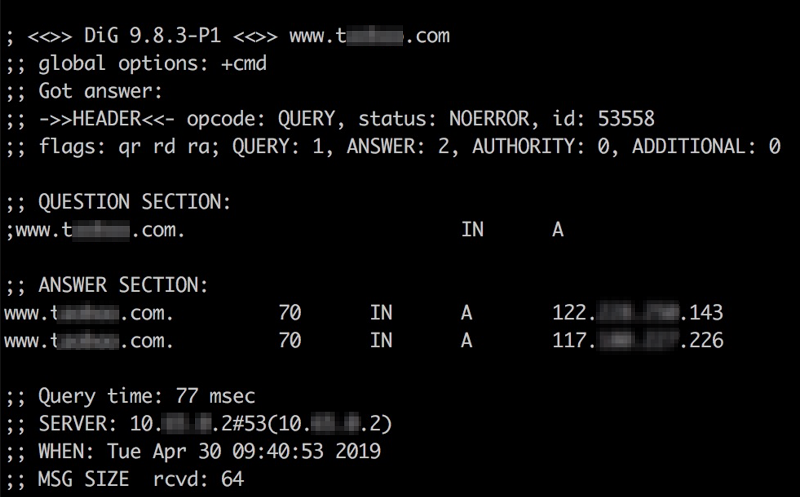

DNS劫持主要是在解析时可看到解析的非阿里云地址,通常通过dig或nslookup命令可以看到是一个A解析记录,而非CNAME解析。DNS解析一般都与DNS有关,如果有这类故障,请先排除本地绑定hosts的情况后,再收集出口DNS信息和被劫持的IP地址。如下所示,异常的DNS解析没有经过阿里云CNAME解析,即被劫持到2个IP地址。您可以通过使用阿里云的HTTPDNS,防止被劫持。

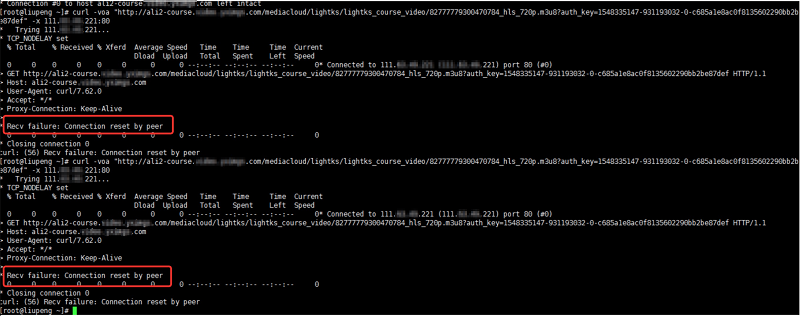

主要表现在直接使用curl命令返回的结果即为非正常返回,比如出现“connection reset by peer”错误,这种情况可以通过使用其他域名进行测试,查看是否也有reset情况,发生该报错大部分是针对域名所进行的劫持。

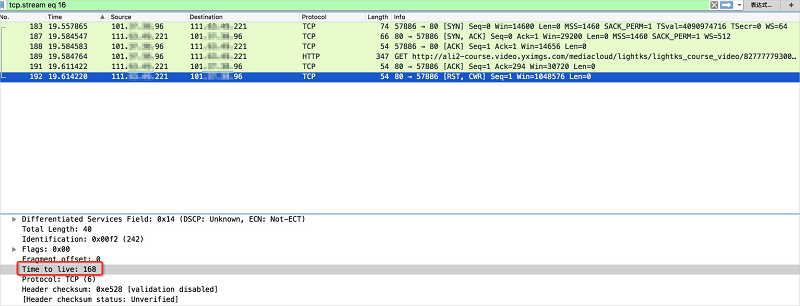

可以进行客户端抓包查看TTL是否一致,从抓包数据可知,返回reset的数据TTL为168,正常阿里云Linux服务器的TTL都小于64,因此该返回结果为异常,可以直接提供抓包和测试现象,联系阿里云技术支持进行协助处理。

以上就是关于“网站被恶意劫持了怎么办”的相关介绍,如果亲们还有什么不清楚的问题,可以直接咨询我们的在线客服!筋斗云期待与您合作!